Hogyan törjünk fel amerikai szavazógépeket?

UPDATE: A szavazógép feltörését bemutató, eredetileg alább, itt a bejegyzésben megtekinthető, beágyazott videó nyilvános megosztása időközben letiltásra került. Részletek itt.

Míg a magyarországi választásokon hagyományos rendszerben, papír alapon szavazunk, az Egyesült Államokban már jó régóta – így a 2020. november 3-i elnökválasztáson is – elektronikus szavazási rendszer működik. Persze nálunk is jelen van pl. a szavazatok (hagyományos összeszámlálása utáni) összesítésénél a választási informatika, de az USA-ban már a szavazatok leadása is elektronikus eszközök segítségével történik.

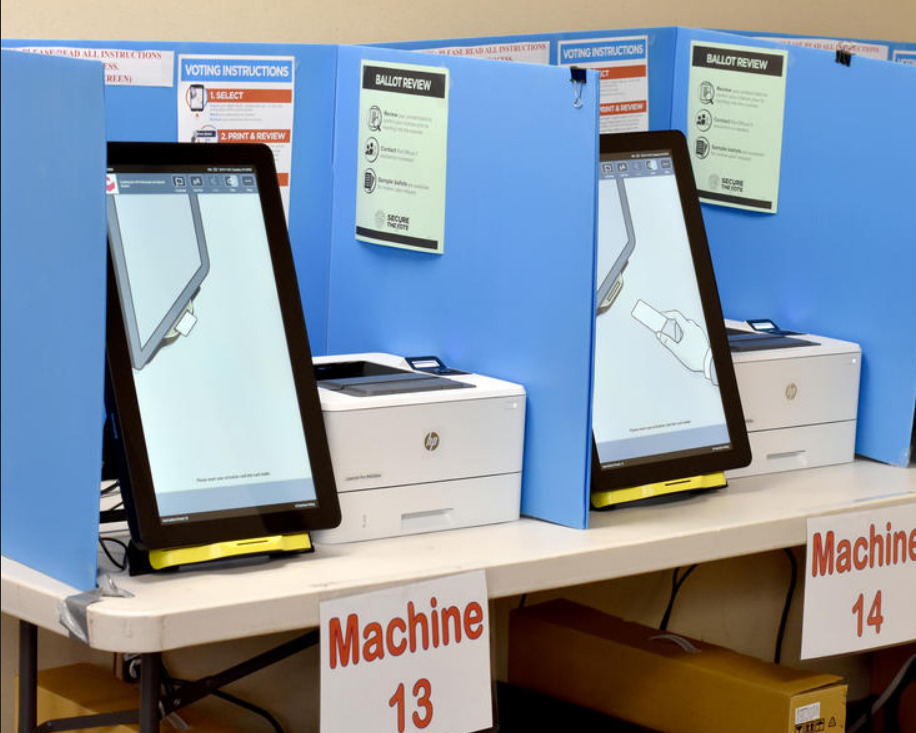

Ezt praktikusan (leegyszerűsítve) úgy kell elképzelni, hogy a nyomtatott szavazólapokra történő ikszelgetés, majd a szavazólap urnába dobása helyett az Egyesült Államokban sok helyen egy speciális, általában érintőképernyős tablettel felszerelt célszámítógép (úgynevezett voting machine) nyomogatásával adhatók le a szavazatok. Az elektronikus szavazógépek ugyan internetre nincsenek csatlakoztatva, de helyi hálózatba vannak kötve, összekapcsolva a helyi választói regisztrációs adatbázissal.

Az emberi erővel történő szavazatszámlálás helyett pedig a szavazókör zárásakor gombnyomásra előáll egy Excel tábla az eredményekkel. Az eljárás részletei persze bonyolultabbak, de a mai világ híreit követve nem kell IT biztonsági szakembernek lenni ahhoz, hogy az ember kockázatokat érzékeljen egy ilyen típusú szavazási folyamat lebonyolításával kapcsolatban.

Az előző, 2016-os elnökválasztáson rengeteg, később részben igazolt gyanú merült fel azzal kapcsolatban, hogy illetéktelen hackertevékenység befolyásolta, vagy legalábbis próbálta befolyásolni a szavazást. A támadások, illetve támadási kísérletek egy része egyértelműen az elektronikus szavazási rendszert célozta.

A probléma súlyosságát és komolyságát mutatja, hogy a világ legnagyobb, évente Las Vegasban megrendezett IT biztonsági konferenciája, a DEF CON 2017-ben megalapította az ún. Voting Village szekcióját, ahol minden évben (főleg az amerikai) elektronikus szavazási rendszer IT biztonsági kérdéseivel foglalkoznak.

A DEF CON konferenciákon nem csak előadások hangzanak el, hanem nagy hangsúlyt kapnak a világ különböző pontjairól összegyűlő hackerek által megvalósított gyakorlati demonstrációk is. Így például 2017 óta rendszeresen vizsgálják az elektronikus szavazógépek meghackelésének különféle lehetőségeit.

Ebben a 2018-as videóban Rachel Tobac például azt mutatja be, hogyan lehet 2 perc alatt admin hozzáférést szerezni egy akkoriban – mármint a videó 2018-as rögzítésekor – széles körben használt elektronikus szavazógépen:

At @defcon hacking conference and just learned how easy it is to physically gain admin access on a voting machine that is used in 18 states. Requires no tools and takes under 2 minutes. I’m concerned for our upcoming elections. pic.twitter.com/Kl9erBsrtl

— Rachel Tobac (@RachelTobac) 2018. augusztus 12.

A felvételen látható módszer önmagában nem biztos, hogy praktikusan kihasználható, hiszen nem éppen rendeltetésszerű fizikai hozzáférés szükséges az elektronikus szavazógéphez. Ugyanakkor ha ilyen egyszerűen, gyorsan, és roncsolásmentesen fel lehet „törni” a szavazógépet, az egyértelműen rámutat arra, hogy itt egészen biztosan mélyebb problémák lehetnek.

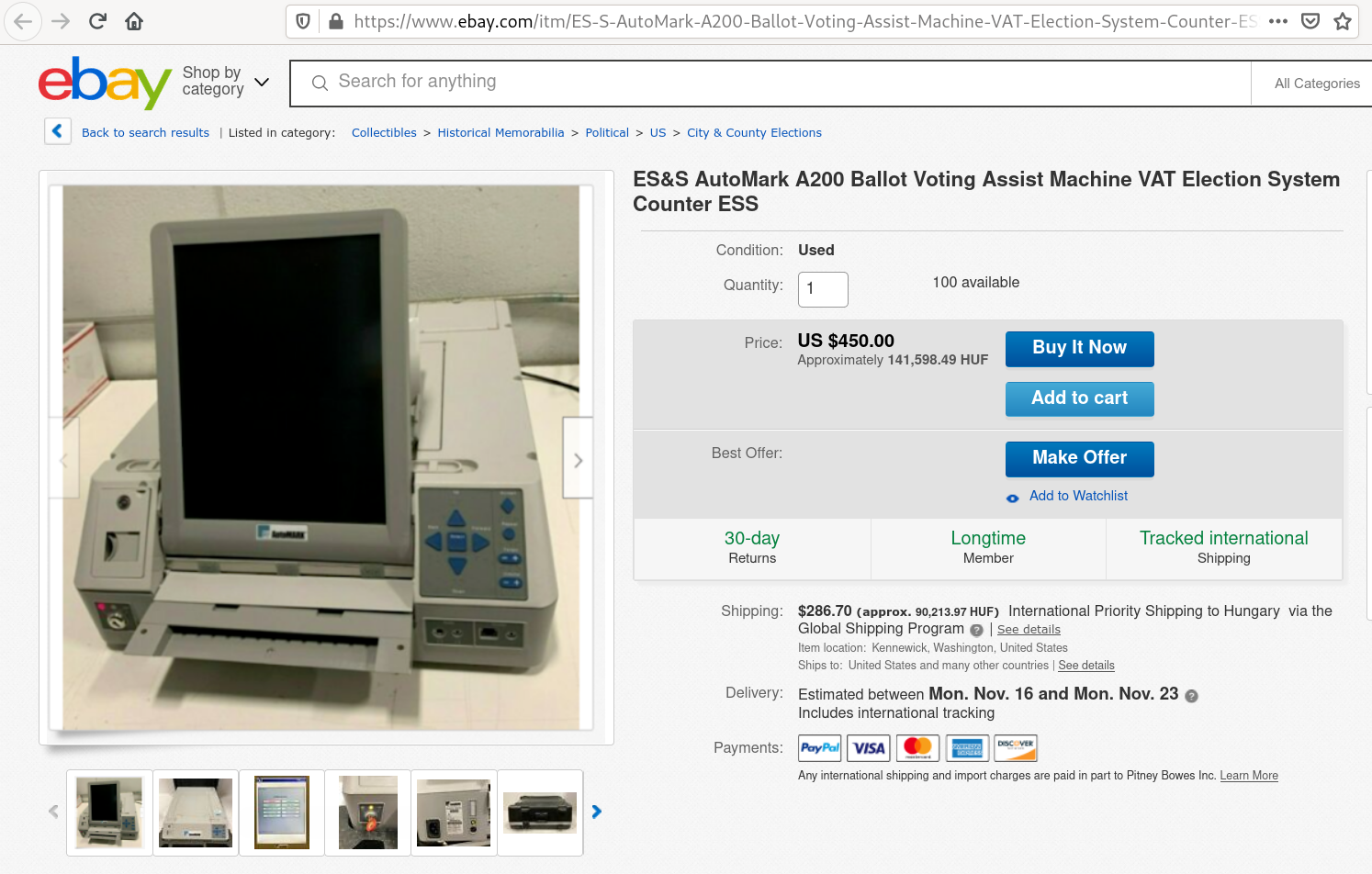

Annak egyébként, aki kísérletezni szeretne az Egyesült Államokban használatos szavazógépekkel, nem kell Las Vegasig utaznia, mert bárki megvásárolhat pl. egy ES&S AutoMark A200 szavazógépet az ebay piacon (az ES&S az egyik legnagyobb gyártó és beszállító az amerikai választási piacra).

A választási rendszer egyébként decentralizált, különféle módokon (praktikusan pl. különféle szavazógépekkel) működik a különböző államok egyes megyéiben. Ez nehezíti a támadást, mivel nem elég egy helyen, egyféle technológia alkalmazásával meghackelni, ugyanakkor a védekezést is gyengíti, mivel kisebb, megyei költségvetéssel kell megoldani az egyes választási rendszerek biztonságát.

Összegezve, talán a támadást kevésbé nehezíti a decentralizáció, mint a védekezést, vagyis inkább a támadók kerülnek előnybe. Ugyanis elegendő néhány helyen, az ún. csatatér államokban a sikeres hackelés az amerikai választási rendszer sajátosságai miatt. Továbbá amennyiben a támadó fél egy másik, konkurens ország, akkor az nyilván nagyobb erőforrással rendelkezik, mint a védekező oldalon egy amerikai megye.

A DEF CON 2020-as konferenciája sajnos csak safe mode volt, de a legutóbbi normál, a 2019-es Voting Village jelentés szerint az összes vizsgált eszközt (köztük elektronikus szavazógépeket) kompromittálni tudták, akár új módszerekkel, akár sajnálatos módon olyanokkal, amik már korábbról ismert sérülékenységek voltak. Konkrétan meg tudták változtatni a tárolt szavazatokat, át tudták írni a megjelenített szavazólapokat, és akár módosítani is tudták a szavazógépen futó szoftvereket.

A probléma ezzel az utóbbi dologgal az, hogy ezt nem csak a szavazás helyén, a szavazáskor lehet megcsinálni, hanem bármikor máskor (akár előtte) a szavazógéphez helyileg hozzáférve úgy, hogy a rosszindulatú módosítás perzisztensen benne marad a rendszerben. Így a szavazógép a szavazáskor, vagy a szavazatok összesítésének megjelenítésekor nem a szándékolt módon, azaz a valós leadott szavazatoknak megfelelően működik, hanem a támadók által befolyásolt módon.

A nem túl biztató trendeket figyelembe véve a DEF CON Voting Village szekciójának javaslata a papír szavazólapok azonnali bevezetése, és a választást követő kockázatcsökkentő auditok végrehajtása. Ez nem azt jelenti természetesen, hogy dobjuk ki az elektronikus rendszert, hanem azt, hogy azt kiegészítendő, a szavazat leadásának pillanatában nyomtasson a szavazógép papír alapú (kitöltött) szavazólapot is, ami igazolja, hogy mi volt a választó leadott szavazata. Ebből kaphat egy példányt a választó, de a legfontosabb, hogy a szavazógép is tároljon el egy papír alapú példányt (pl. egy csatlakozó nyomtatón keresztül).

Így a szavazás után (amennyiben kétségek merülnek fel az eredménnyel kapcsolatosan) lehetőség van a kézi számlálásra, és/vagy lehetőség van olyan típusú statisztikai vizsgálatok elvégzésére, amivel az esetlegesen módosított, kompromittált szoftver segítségével elkövetett csalás esélyeit minimalizálni lehet.

Jó hír, hogy nagyon úgy néz ki, hogy a DEF CON Voting Village ajánlásainak megfelelően bonyolítják az aktuális, 2020-as elnökválasztást. A New York Times összeállítása szerint a választók 95%-a olyan technológiával szavaz, ami valamilyen formában biztosítja a papír alapú ellenőrzést (ez az arány 2016-ban csak 75% volt).

Természetesen számtalan egyéb támadási vektor létezhet a választási rendszer ellen, nem kizárólag az elektronikus szavazógépek. Például kiszivárgott választói adatbázisok segítségével támadhatók maguk a választók, befolyásolható a döntésük, akár illegális módszerekkel is. Az FBI és a CISA által megerősített hírek szerint irániak szereztek meg illegálisan választói regisztrációs adatbázisokat, és ezen adatok felhasználásával próbálják (kétséges, hogy mennyire sikeres) módszerrel, fenyegetve befolyásolni a választókat.

A választás biztonságával kapcsolatban (ma, a választás napján, de akár később is) egyébként érdemes Matt Blaze, a DEF CON Voting Village alapítójának Twitter bejegyzéseit követni. Ő egyébként reménykedik, hogy minden simán megy ma.

My biggest hope for today is that nothing happens that will require me to revise my Election Integrity course syllabus again.

— matt blaze (@mattblaze) 2020. november 3.